Introdução

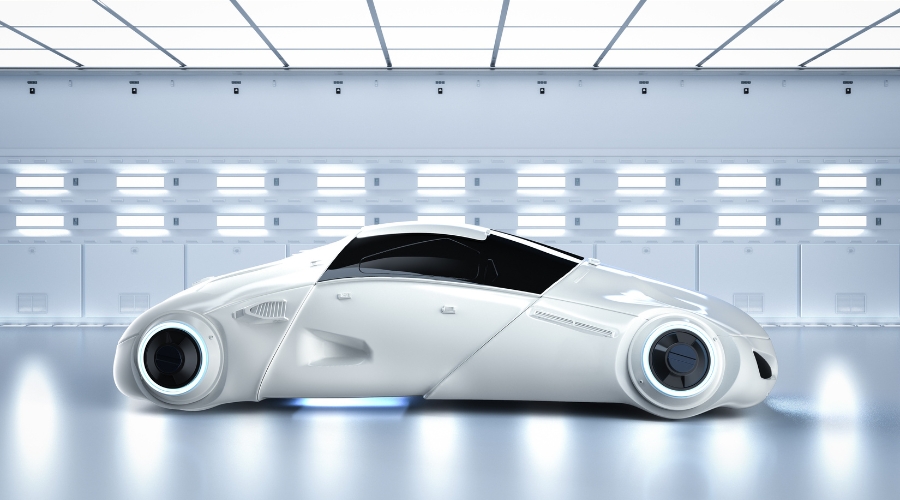

Os avanços na tecnologia estão transformando a mobilidade com os automóveis autônomos, prometendo maior segurança e eficiência no trânsito. No entanto, junto com esses avanços, surgem desafios significativos, especialmente na segurança digital desses veículos. Como funcionam os sistemas de proteção cibernética dos carros autônomos? Quais são as principais ameaças e como podemos mitigá-las?

A tecnologia da informação desempenha um papel essencial na comunicação entre veículos e infraestrutura, mas também expõe esses sistemas a vulnerabilidades. Profissionais de análise e desenvolvimento de sistemas precisam estar preparados para lidar com esses desafios.

Neste artigo, exploramos os 7 principais desafios cibernéticos dos automóveis autônomos, seus impactos e soluções para garantir uma condução mais segura e confiável.

1. Vulnerabilidades no Software de Controle

Os carros autônomos dependem de complexos sistemas baseados em tecnologia e informação para interpretar o ambiente e tomar decisões. Um código mal escrito ou uma falha de segurança pode ser explorado por hackers, comprometendo o controle do veículo.

Medidas Preventivas:

- Atualização constante do software

- Uso de análise e desenvolvimento de sistemas seguros

- Testes rigorosos de segurança cibernética

2. Ataques de Interceptação de Sinais

Os automóveis autônomos utilizam sensores, radares e conexão com a nuvem para operar. Um ataque de spoofing pode falsificar sinais GPS e desorientar o veículo.

Como evitar esse problema?

- Implementação de criptografia nos sistemas de comunicação

- Monitoramento contínuo de sinais suspeitos

- Desenvolvimento de algoritmos de detecção de anomalias

3. Riscos na Integração com Infraestrutura Inteligente

Os veículos autônomos estão integrados a semáforos inteligentes, sensores de trânsito e sistemas de pagamento automático. Se essa infraestrutura for comprometida, pode levar a falhas críticas no trânsito.

Possíveis soluções:

- Proteção com firewalls e redes seguras

- Padronização da segurança digital em cidades inteligentes

- Uso de redes privadas virtuais (VPNs) para conexão segura

4. Malware em Atualizações Remotas

Muitos veículos autônomos recebem atualizações de software via Wi-Fi. Se não forem devidamente protegidas, essas atualizações podem ser alteradas por hackers.

Como impedir ataques desse tipo?

- Uso de assinatura digital em atualizações

- Verificação automática de integridade dos arquivos

- Monitoramento contínuo de falhas

5. Sequestro de Veículos Remotamente

Cibercriminosos podem explorar falhas para tomar controle de um veículo remotamente, o que representa um grande risco para passageiros e pedestres.

Medidas de proteção:

- Uso de autenticação multifator para comandos remotos

- Inteligência artificial para detectar comportamentos incomuns no sistema

- Desenvolvimento de protocolos de resposta a incidentes

6. Privacidade dos Dados Coletados

Os automóveis autônomos coletam dados de localização, trajetos e hábitos dos usuários. Se esses dados caírem em mãos erradas, podem ser usados para fins maliciosos.

Como proteger esses dados?

- Implementação de criptografia forte

- Transparência no uso e armazenamento das informações coletadas

- Conformidade com regulações de proteção de dados (LGPD, GDPR)

7. Como Melhorar a Segurança no Dia a Dia?

A segurança digital nos automóveis autônomos pode ser aprimorada com:

- Maior investimento em análise e desenvolvimento de sistemas

- Parcerias entre montadoras e especialistas em cibersegurança

- Educação sobre o que é tecnologia e como utilizá-la de forma segura

Conclusão

Os automóveis autônomos trazem muitos benefícios, mas também desafios significativos na segurança digital. Desde vulnerabilidades no software até ataques de interceptação de sinais, a proteção desses sistemas é essencial para garantir um futuro mais seguro na mobilidade.

📝 O que você acha da segurança digital nos automóveis autônomos? Deixe seu comentário abaixo com sua opinião!

Veja Também

Confira outros artigos sobre tecnologia, análise e desenvolvimento de sistemas e muito mais no nosso blog! Acesse aqui.